[2026-03-10] Developing Realistic Distributed Denial of Service (DDoS) Attack Dataset and Taxonomy

🦥 본문

Motivation

ML는 데이터의 사전 분포를 알지 못해도 복잡한 패턴을 스스로 학습하여 능력이 탁월하지만 탐지 성능을 극대화하는 Feature를 찾는 것이 중요함

기존 방법의 문제점

- 시대에 뒤떨어지거나 비현실적인 공격 시나리오

- 현대적인 반사용 DDoS 공격이 포함되지 않음

- 숙련된 공격자의 지능적인 기술보다 초보적인 수준의 공격 시나리오

- Real Word의 공격 양상과 동떨어진 합성 데이터셋

- 개인 정보 보호를 위한 페이로드 제거와 익명화로 인한 데이터 유실

- 애플리케이션 계층 공격이 정교해지면서 페이로드의 길이나 패턴 분석이 필요

- Real World에서의 데이터와 유사하지 않음

- 데이터 불완전성

- 트래픽의 기원이 불분명하고 데이터의 소스가 다양하지 못함

- 공격자-희생자 간의 완전한 상호작용을 캡처하지 못함

DDOS ATTACKS TAXONOMY

응용 계층에서 TCP/UDP 기반 프로토콜을 사용하여 수행될 수 있는 새로운 공격들을 분석하고 새로운 분류 체계를 제안

반사 기반(Reflection-based) DDoS

정당한 제3자 구성 요소를 활용하여 공격자의 신원을 숨기는 종류의 공격

- 동작 흐름

- 공격자는 src IP 주소를 희생자 IP 주소로 Spoofing.

- 반사 서버(Reflector Server)로 패킷을 보냄

- 반사 서버가 희생자로 응답 패킷을 보내어, 희생자 서버를 DoS 시킴

- 특징 : TCP/UDP를 사용하는 응용 계층의 프로토콜을 사용

악용 기반(Exploitation-based) 공격

TCP/UDP 기반 프로토콜의 취약점을 이용하는 종류의 공격

- 공격 종류

- SYN Flood : TCP 3-way handshake를 악용하여 서버 자원을 소모하는 공격

- src IP를 spoofed IP를 사용하여 SYN을 보냄

- 없는 IP이므로 Server는 ACK를 받지 못해half-open 상태를 유지

- TCP 큐를 넘치게 하여 서버 자원을 소모 시킴

- UDP Flood : 여러 랜덤 포트로 UDP 패킷을 대량으로 보내는 공격

- UDP-Lag : 클라이언트와 서버 사이의 연결을 방해하는 공격.

- 두 가지 방법

- lag switch 라고 불리는 하드웨어 장비를 사용

- 다른 사용자들의 대역폭을 점유하는 소프트웨어 프로그램 사용

- 온라인 게임에서 다른 플레이어의 움직임을 방해하기 위해 사용

- 두 가지 방법

- SYN Flood : TCP 3-way handshake를 악용하여 서버 자원을 소모하는 공격

Experiments

Testbed Architecture

- 공격 네트워크(Attack-Network) : 다양한 공격을 실행하는 완전히 분리된 제3자 인프라

-

피해 네트워크

- 방화벽, 라우터, 스위치, 그리고 각 PC에서 정상 행위를 제공하는 에이전트와 함께 여러 일반적인 운영체제를 갖춘 고보안 인프라

- 피해 네트워크 메인 스위치의 한 포트는 미러 포트(mirror port)로 설정되어 네트워크로 송수신되는 모든 트래픽을 완전히 캡처

B-Profile

인간의 상호작용에서 나타나는 추상적인 행위 패턴을 프로파일링 하여 정상 트래픽을 생성하는 방법.

- HTTP, HTTPS, FTP, SSH, 이메일 프로토콜을 기반으로 25명 사용자의 추상적 행위를 추출

- ML 및 통계 분석 기술을 사용하여 네트워크 이벤트를 캡슐화

- 프로토콜 별 패킷 크기 분포, 플로우 당 패킷 수, 페이로드의 특정 패턴, 페이로드 크기, 그리고 프로토콜의 요청 시간 분포 등을 캡슐화

- Java로 개발된 에이전트를 구동

- 피해 네트워크에서 5가지 프로토콜에 대해 정상 트래픽을 시뮬레이션

Attack Profiles

DataSet

Training Day : 1월 12일 10:30 ~ 17:15

Test Day : 3월 11일 09:40 ~ 17:35

Analysis

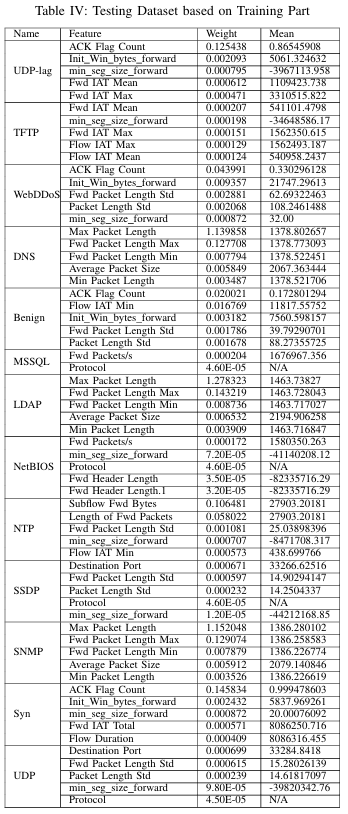

CICFlowMeter를 사용하여 데이터셋에서 80개의 트래픽 특징을 추출.

공격 별 feature의 가중치

RandomForestRegressor를 통해 중요도를 계산한 후, 각 공격 또는 정상 별로 해당 특징이 나타내는 평균값를 곱하여 나타냄

-

RandomForestRegressor : Random Forest 기반. 특정 지표가 정답을 맞히는 데 얼마나 기여했는 지 기여할 수 있음

동작 원리

- 무작위성 주입 : Tree를 만들 때, 데이터와 특징을 무작위로 골라 학습

- 불순도 감소 측정 : 특정 특징을 기준으로 데이터를 나누었을 때 공격과 정상이 얼마나 깨끗하게 갈라지는 지 측정함

- 점수 매기기 : 데이터를 잘 갈라치게 만드는 특징일 수록 높은 중요도 점수를 부여

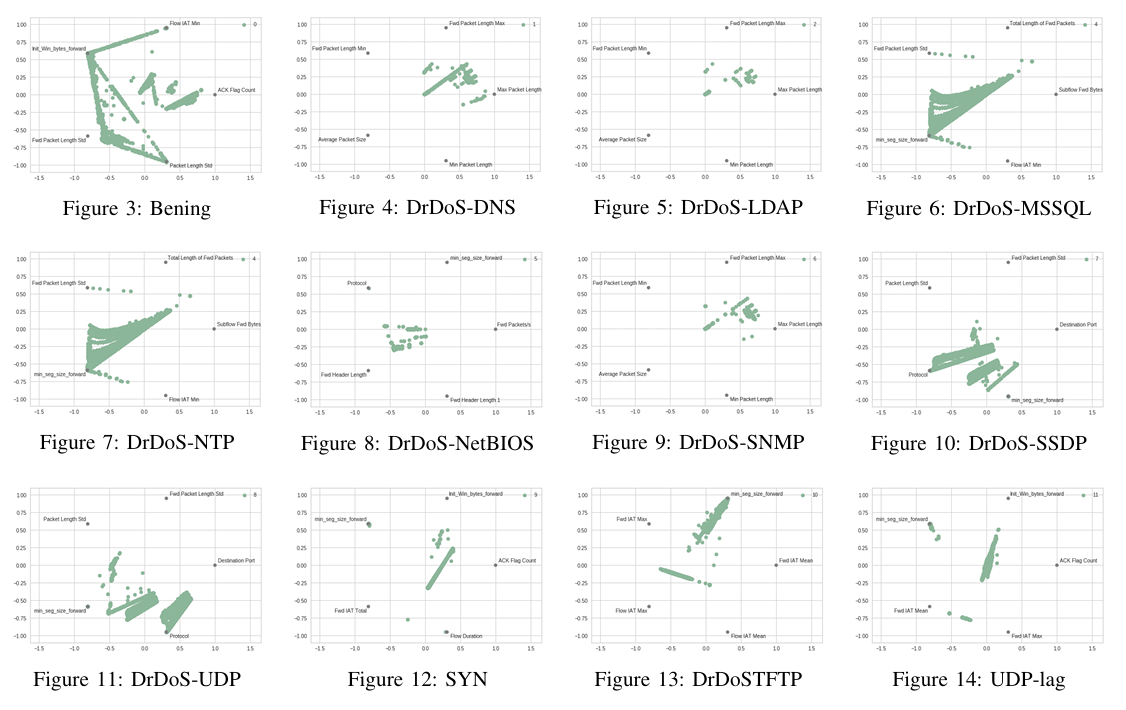

Radviz 다이어그램

Radviz를 통해 N차원 데이터셋은 모든 차원의 영향력과 관련하여 각 차원이 표현되는 2차원 공간으로 투영.

- Benign에서 패킷 길이 표준편차가 가장 영향력 있음. DDoS는 대체로 고정되거나 유사한 패킷을 생성하기 때문

- SYN에서 ACK Flag Count와 Flow Duration이 영향력 있음. ACK 코드로 서버에 응답하지 않는 방식으로 작동하기 때문

- MSSQL에서 Protocol과 Fwd Packets/s이 영향력 있음. MC-SQLR을 악용하여 희생자에게 수백만 개의 패킷을 보내기 때문

- IAT가 영향력이 있음. DDoS는 bursty하기 때문. burst 함이 도달률에 영향을 미치고 결과적으로 IAT 관련 특징에도 영향을 줌.

- TCP segment : 크기가 유사하고 작은 수 많은 악성 패킷을 보내는 경향이 있기 때문에 악성 플로우의 최소 세그먼트 크기는 정상 플로우의 패킷보다 작을 것.

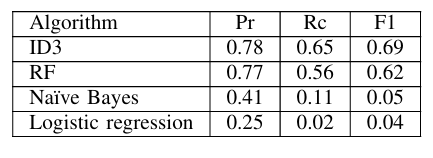

분석

ID3, Random Forest, Naive Bayes, 로지스틱 회귀라는 네 가지 일반적인 머신러닝 알고리즘을 사용.

-

ID3 : 결정 트리를 만들기 위해 최적의 속성을 찾고자 엔트로피(또는 정보 이득) 개념. 엔트로피는 집합 S의 불확실성 정도를 나타내는 척도

\[⁍\]- P(x)는 집합 S 내 요소의 수에 대한 클래스 x에 속한 요소 수의 비율

- H(S) = 0은 집합 S의 모든 요소가 동일한 라벨을 가지고 있음을 의미

속성 A에 의해 집합 S가 분할되기 전과 후의 엔트로피 차이를 측정하기 위해, 다음 공식으로 계산되는 정보 이득 I(S,A)를 사용

\[⁍\]- H(t)는 하위 집합 t의 엔트로피

- Random forest : 무작위로 선택된 데이터 속성을 입력값으로 사용하는 많은 결정 트리들을 포함

- 포레스트는 분산이 제어된 트리들의 집합으로, 분류 결과는 다수결 투표나 가중치 투표에 의해 결정.

- 포레스트 내 트리의 수가 증가함에 따라 편향은 그대로 유지되면서 모델의 분산이 감소. 매개변수 수가 적고 과적합에 대한 저항력이 있음

-

Naive Bayes : 특징들 사이의 강력한 독립성 가정을 바탕으로 한 베이즈 정리 기반의 확률적 분류기. 이즈 정리를 사용하여 조건부 확률을 분해

\[⁍\]- $X = (x1,…,xn)$은 n개의 독립적인 특징 벡터를 나타내며 $C_k$는 각 클래스

- 특징 간에 상관관계가 없다고 가정은 리얼 월드에서 맞지 않아 정확도에 문제가 있음

- 온라인 알고리즘이며 선형 시간 내에 학습을 완료

- 다항 로지스틱 회귀(Multinomial Logistic Regression) : 로지스틱 회귀의 주요 아이디어를 사용하여 다중 클래스 문제를 분류하는 방법.

- 예측 분석의 일종

- 로지스틱 회귀는 데이터를 설명하고 특징과 클래스 사이의 관계를 설명

Five-fold cross validation 사용

- Five-fold cross validation : 데이터셋을 5개로 나누어, 4개로 학습하고 1개로 검사하는 과정을 5번 반복하는 방식

ID3는 학습 및 테스트 세트 분류에 몇 분밖에 걸리지 않았지만, 100개의 트리를 가진 RF는 15시간 이상이 소요 되고 다항 로지스틱 회귀는 2일 이상이 소요

Contribution

-

기존 데이터셋을 분석하여 주요 단점과 한계를 찾아 새로운 데이터셋을 생성

이전 데이터셋의 단점과 한계를 보완하는 CICDDoS2019라는 새로운 DDoS 데이터셋을 생성하기 위한 접근 방식을 제시

-

본 논문은 생성된 데이터셋을 분석하여 반사형 DDoS(DNS, LDAP, MSSQL, TFTP 등), UDP, UDP-Lag 및 SYN을 포함한 다양한 유형의 DDoS 공격을 탐지하기 위한 최적의 특징 세트를 제안

ID3, 랜덤 포레스트, 나이브 베이즈, 로지스틱 회귀 등 네 가지 일반적인 머신러닝 알고리즘을 사용하여 데이터를 학습시킴으로써 패턴을 캡처하는 모델을 구축

Leave a comment